La Materia Oscura della Cybersecurity nel 2026

- 10 mar

- Tempo di lettura: 4 min

Aggiornamento: 7 apr

Cyberoo ha pubblicato l'Osservatorio 2026, e il messaggio di fondo è uno solo: il pericolo vero non è quello che vedi. È quello che non sai nemmeno di avere.

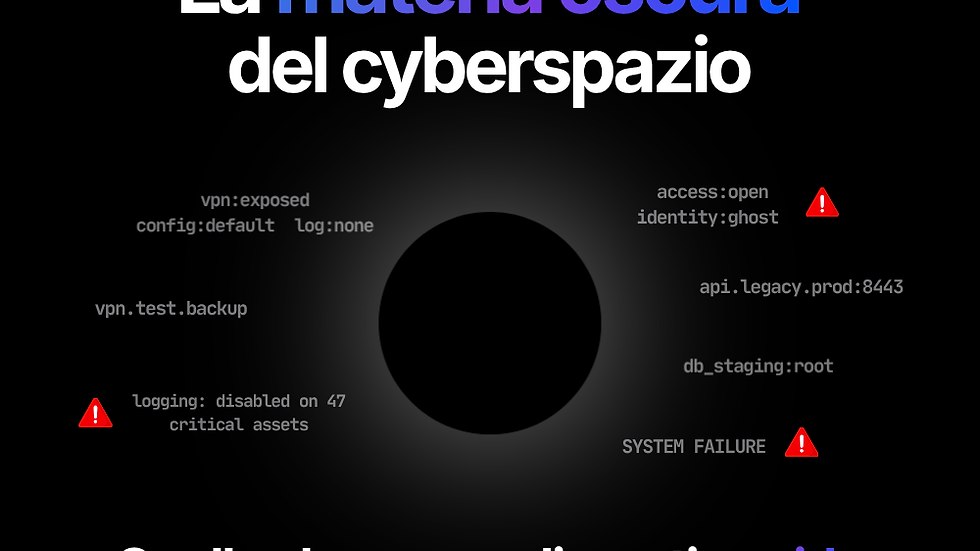

La Materia Oscura

Lo chiamano "materia oscura", e il nome non è casuale. Sono le identità fantasma che nessuno ha mai disattivato, le API dimenticate in un angolo dell'infrastruttura, i token scaduti che però funzionano ancora, le esposizioni che nessuna dashboard ti mostra. Roba invisibile che condiziona ogni tua decisione sulla sicurezza. Quando esplode, perché prima o poi esplode, ti seppellisce.

Dimensioni del Problema

I numeri aiutano a capire la scala del problema. Su 700 clienti monitorati, Cyberoo ha registrato 2 trilioni di eventi in un anno (61.000 al secondo). Di questi, solo lo 0,000093% si è trasformato in un allarme reale. La domanda giusta non è quanti, è chi li ha gestiti. La risposta è: gente capace di vedere l'invisibile. Il tempo medio di risoluzione di Cyberoo è 4,1 giorni. La media mondiale è 21. La differenza non sta nella fortuna, sta nella visibilità, nell'automazione e nei processi costruiti prima che servano.

Tipi di Attacchi

Il 40% degli attacchi passa dal Business Email Compromise e dal bypass della MFA. Non bucano i sistemi, bucano le persone. Fiducia, urgenza, pressione sociale. L'intelligenza artificiale che ti chiama con la voce del tuo capo. Tu rispondi, clicchi, esegui. Sei fregato prima di rendertene conto. Un altro 35% sfrutta vulnerabilità note nel giro di ore. Esce una CVE la mattina, nel pomeriggio è già un'arma puntata contro firewall, VPN, qualsiasi cosa esposta. Se non fai patch in tempo, non è questione di se ti colpiscono, ma di quando. Il restante 25% è territorio degli infostealer: non ti bucano, ti rubano le chiavi di casa. Token, cookie, credenziali cloud. Poi entrano con calma, quando gli fa comodo, e tu non ti accorgi di niente.

Errori Umani e Ransomware

C'è un dato che dovrebbe togliere il sonno a chiunque gestisca un'organizzazione: il 60% delle violazioni parte da un errore umano. Non perché la gente sia stupida. Perché il cervello umano non è progettato per la cybersecurity. È progettato per sopravvivere, e sopravvivere significa reagire in fretta quando qualcosa sembra urgente. Kahneman lo spiegava bene: il Sistema 1, quello istintivo e veloce, vince sempre sul Sistema 2, quello analitico e riflessivo, quando c'è fretta, paura o pressione. Un'email che dice "URGENTE" e sembra vera attiva esattamente quel meccanismo. E tu clicchi. È fisiologia, non negligenza.

Nel frattempo, il ransomware si è evoluto in qualcosa di peggio. La tripla estorsione è il nuovo standard: non si limitano più a cifrare i tuoi dati, non si accontentano di rubarli. Ora minacciano anche i tuoi clienti, i tuoi fornitori, i tuoi partner. Fanno uscire i loro dati e tu sei rovinato sul piano reputazionale, legale e commerciale. Paghi, e loro vincono comunque.

L'importanza del Backup

L'unico vero salvavita resta il backup, ma solo se fatto come si deve: tre copie, due supporti diversi, una offline, una immutabile, zero errori nei test di ripristino. Sennò, quando arriva il ransomware, scopri che il backup è infetto pure lui, e a quel punto le opzioni che hai non ti piaceranno.

Intelligenza Artificiale e Sicurezza

E poi c'è la questione dell'intelligenza artificiale, che nel 2026 non è più un esperimento da laboratorio ma un pezzo dell'infrastruttura. Gli attaccanti lo sanno benissimo. Con la prompt injection nascondono istruzioni malevole nei dati che l'AI processa, e il modello le esegue come se fossero legittime. Con il data poisoning avvelenano i dati di addestramento, e il modello impara a prendere decisioni sbagliate senza che nessuno se ne accorga. Con il LLMJacking rubano le chiavi API di un modello e lo usano gratis, o peggio, lo usano per attaccare altri. Ma la cosa che fa più paura sono gli agenti autonomi: software che decidono e agiscono da soli. Se li comprometti, fanno danni a catena senza che nessun essere umano intervenga in tempo. Servono regole, confini e supervisione. E servono adesso, non tra un anno.

Normative e Compliance

A tutto questo si aggiunge un calendario normativo che non aspetta nessuno. L'AI Act entra in vigore ad agosto 2026: se usi intelligenza artificiale ad alto rischio devi dimostrare trasparenza, robustezza e supervisione umana, altrimenti rischi sanzioni fino al 6% del fatturato globale. La NIS2 scade a ottobre 2026 e impone misure minime di sicurezza, notifica degli incidenti entro 24 ore e responsabilità diretta del management. Il Cyber Resilience Act arriverà a settembre 2026 con l'obbligo di segnalare vulnerabilità entro 24 ore, anche su prodotti già in commercio. DORA è già in vigore e pretende test, gestione dei fornitori, resilienza operativa dimostrabile. La compliance non è più un documento da archiviare. È un processo vivo che devi alimentare ogni giorno. Se non lo capisci, paghi — in sanzioni, in reputazione, in sopravvivenza.

La Cybersecurity del Futuro

Il punto di tutto il report si riduce a una frase: la cybersecurity del 2026 non è proteggere ciò che vedi, è rendere visibile ciò che è invisibile. La materia oscura esiste in ogni organizzazione. Identità che nessuno ricorda di aver creato, configurazioni che nessuno ha mai rivisto, processi che nessuno ha mappato. Il rischio reale non è quello che conosci. È quello che ancora non sai di avere. E quando finalmente lo scopri, quasi sempre è troppo tardi.

Fonte: Osservatorio Cyberoo 2026 – "Dentro la materia oscura del cyberspazio"

bigblue | Cybersecurity | MateriaOscura | Osservatorio2026 | AI | NIS2 | DORA | AIAct | Infostealer | Ransomware | XAnalysis | Visibilità

Commenti